Modbus im Fadenkreuz: Risiko für Kritische Infrastrukturen : Angriffe auf Steuercomputer zeigen gefährliche Schwachstellen

Angreifer sondieren weltweit industrielle Steuercomputer, die über Modbus erreichbar sind. Cato Networks zählte 14.426 attackierte IP-Adressen in 70 Ländern. Deutschland gehört zu den zehn am stärksten betroffenen Staaten.

Industrielle Steuercomputer gelten als Rückgrat moderner Versorgungssysteme. Sie regeln Wasserstände, Produktionsanlagen, Energieflüsse und technische Prozesse, die im Alltag meist unsichtbar bleiben. Genau diese Systeme geraten nun verstärkt ins Visier. Cato Networks hat über drei Monate hinweg verdächtige Aktivitäten gegen speicherprogrammierbare Steuerungen beobachtet, die das Modbus-Kommunikationsprotokoll nutzen.

Die Befunde sind sicherheitspolitisch brisant: Die Angreifer kombinierten breit angelegte automatisierte Abfragen mit gezielten Mustern, die auf Geräte-Fingerprinting, Störungsversuche und mögliche Manipulationswege hindeuten. Insgesamt identifizierte Cato 14.426 angegriffene IP-Adressen in 70 Ländern. Deutschland liegt dabei auf Platz acht der am stärksten betroffenen Staaten.

Ein altes Protokoll trifft auf neue Bedrohungen

Modbus wurde für industrielle Umgebungen entwickelt, in denen Systeme voneinander getrennt und weitgehend vertrauenswürdig waren. Für eine direkte Anbindung an das öffentliche Internet war das Protokoll nie gedacht. Genau darin liegt heute das Problem: Werden Modbus-fähige Steuercomputer extern erreichbar, können Angreifer technische Prozesse nicht nur ausspähen, sondern unter bestimmten Bedingungen auch beeinflussen.

Die Cato-Spezialisten Dr. Guy Waizel und Jakub Osmani kommen deshalb zu einem klaren Fazit: Modbus mit dem Internet zu koppeln, erhöht das operative Risiko erheblich und steigert die Wahrscheinlichkeit erfolgreicher Angriffe auf Kritische Infrastrukturen. Die Identität der Angreifer bleibt unklar, etliche Aktivitäten hatten jedoch ihren Ursprung in China.

Staudamm als Angriffsszenario

Wie realistisch eine Manipulation sein kann, zeigte Cato in einem Proof of Concept auf Basis von MITRE Wildcat-Dam, einem quelloffenen Simulator zur Steuerung eines Staudamms. In dem Szenario gelang es, den Damm von einem Laptop aus zu kontrollieren, den Wasserstand zu verändern und die Dammtore zu öffnen.

Das Beispiel macht deutlich, weshalb industrielle Sicherheit nicht mehr nur als Frage klassischer Netzwerktechnik verstanden werden darf. In der Betriebstechnik können digitale Eingriffe physische Folgen haben. Aus einer scheinbar abstrakten Protokollschwäche wird dann ein Risiko für Anlagenverfügbarkeit, Produktionssicherheit und im Extremfall für die öffentliche Versorgung.

Fertigung besonders stark betroffen

Die Angriffe verteilen sich über zahlreiche Branchen. Am stärksten betroffen ist die Fertigungsindustrie mit 18 Prozent. Das ist plausibel, weil Modbus-fähige Steuercomputer dort besonders häufig eingesetzt werden. Dahinter folgen Gesundheitswesen, Bauwesen, Technologie, Transport und Finanzbranche. Auch Einrichtungen der öffentlichen Hand wurden beobachtet, vor allem Kommunen.

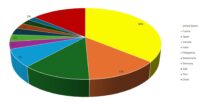

Geografisch konzentrieren sich die Aktivitäten stark. Die zehn am stärksten betroffenen Länder vereinen 86 Prozent der angegriffenen IP-Adressen auf sich. Allein die drei führenden Staaten, die USA, Frankreich und Japan, stehen zusammen für 61 Prozent. Regional liegt Amerika mit 48 Prozent vorn, gefolgt von Europa mit 28 Prozent und Asien mit 23 Prozent.

Segmentierung wird zur Pflichtaufgabe

Die wichtigste Lehre aus den Beobachtungen ist eindeutig: Modbus-Geräte dürfen nicht direkt aus dem öffentlichen Internet erreichbar sein. Wo eine solche Exposition besteht, müssen Verantwortliche die betroffenen Systeme rasch identifizieren und abschotten. Dazu gehört eine konsequente Segmentierung, bei der Betriebstechnik klar von Informationstechnik und Internet getrennt wird.

Ebenso wichtig sind strenge Zugriffskontrollen. Modbus-Kommunikation sollte nur dort möglich sein, wo sie technisch erforderlich ist, und ausschließlich für autorisierte Systeme. Ergänzend braucht es Bedrohungsprävention, kontinuierliche Überwachung und Mechanismen, die ungewöhnliche Abfragen, Geräteprofiling oder Manipulationsversuche früh erkennen.

Der Fall zeigt, wie verwundbar Kritische Infrastrukturen werden, wenn historische Industrieprotokolle in moderne, vernetzte Umgebungen übernommen werden, ohne ihre Schutzmechanismen anzupassen. Für Betreiber bedeutet das: Sichtbarkeit, Segmentierung und kontrollierter Zugriff sind keine optionalen Zusatzmaßnahmen, sondern die Grundlage dafür, digitale Angriffe auf physische Prozesse zu verhindern.

Den vollständigen Blog (in Englisch) von Dr. Guy Waizel und Jakub Osmani gibt es hier.

Insgesamt identifizierte Cato 14.426 angegriffene IP-Adressen in 70 Ländern. Deutschland liegt dabei auf Platz acht der am stärksten betroffenen Staaten. Im Bild die Top-Ten-Verteilung.